MyEngineer

Heute möchte ich die Übersicht über unser NWS-Portfolio abschließen.

In den letzten Blogs habe ich all unsere technischen NWS-Dienste und deren Möglichkeiten vorgestellt. Du kannst Dir Deine passende App auf unserer Selfservice SaaS-Plattform raussuchen und direkt starten. Diese fährt automatisch hoch und ist innerhalb von weniger als fünf Minuten einsatzfähig. Auf unserer Netways Cloud based on OpenStack kannst Du Dir für Deine Projekte alle nötigen Compute-, Netzwerk und Storage-Ressourcen zusammenstellen, ohne dafür in eigene Hardware investieren zu müssen. Und mit Kubernetes bekommen all unsere Kunden, die containerbasierte Apps einsetzten wollen, ein extrem performantes und voll gemanagtes Orchestrierungstool.

Komplettiert wird dieses ganze Angebot nun mit der letzten Säule: unserem MyEngineer Support Service.

Wer das nötige Knowhow und die Zeit hat, kann all die vorher genannten Dienste selbst über unser Portal https://my.nws.netways.de/ starten und komplett eigenständig betreiben. Eine Interaktion mit uns ist im Prinzip nicht notwendig. Es gibt aber diverse Situationen, in denen unsere Kunden gerne auf unseren MyEngineer Service zurückgreifen.

- Fokus auf die Kernaufgaben

Zum einen gibt es Unternehmen, die sich von der Last der Betreuung Ihrer Infrastruktur befreien wollen. Denn auch wenn man seine Dienste bei einem Hoster betreibt, müssen diese Anwendungen und die Infrastruktur drumherum ja gepflegt werden. Wer also den Kopf frei bekommen möchte, von den Problemen rund um Betrieb und Support und einfach nur eine stets einsatzfähige Anwendung nutzen möchte, der gibt die unliebsamen Arbeiten an den MyEngineer ab. Liegen für den Dienst beispielsweise Updates vor, melden sich die technischen Kollegen, sprechen die gewünschten Time-Slots ab und führen die Arbeiten dann so aus, dass der Arbeitsflow des Kunden möglichst wenig von dem Update-Prozess betroffen ist.

- Fehlendes Fachwissen

Der zweite Fall betrifft das umfangreiche Fachwissen, das für den Betrieb von OpenStack oder rund um die Anwendung von Kubernetes nötig ist. Beides sind hoch komplexe Themengebiete und nicht jedes Unternehmen hat die Ressourcen sich in diese tiefgreifend einzuarbeiten. Denn das bedeutet Zeit zu investieren, die die Mitarbeiter dann nicht mehr zur Verfügung haben, um sich um die Belange ihrer Kunden kümmern zu können. Das heißt aber nicht, dass diese Unternehmen die Vorteile von OpenStack und Kubernetes deswegen nicht nutzen können. Denn diese Lücken werden durch unseren MyEngineer-Service gefüllt. Wir haben in unserem Team für jeden Dienst unseres Portfolios diverse Spezialisten, die jahrelange Erfahrung gesammelt und bislang noch für jedes Problem die richtige Lösung gefunden haben. Unsere System Engineers stehen jederzeit (auch 24/7) für alle Probleme und Anliegen mit Rat und Tat zur Seite.

- Realisierung individueller Vorstellungen

Und zu guter Letzt kann es vorkommen, dass Du innerhalb Deiner Anwendung ein bestimmtes Feature brauchst, das bislang aber noch nicht realisiert wurde. In enger Absprache schauen wir auf Wunsch gerne, wie wir dieses Feature integrieren können. Einem unserer Kunden war es beispielsweise sehr wichtig, dass sich Mitarbeiter und Kunden auch telefonisch in ihre Jitsi-Videomeetings einwählen können. Dieses Feature gab es in Jitsi noch nicht und so machten wir uns auf die Suche. Innerhalb von kurzer Zeit konnten wir zusammen mit einen Partner die Telefoneinwahl via SIP Trunking bei unserem Kunden erfolgreich integrieren. Da unser Kunde so happy und zufrieden war, haben wir zu diesem Projekt noch eine Success Story machen können. Die gibt es hier:

https://www.netways.de/netways/kunden/thueringer-aufbaubank/

Funktionsweise

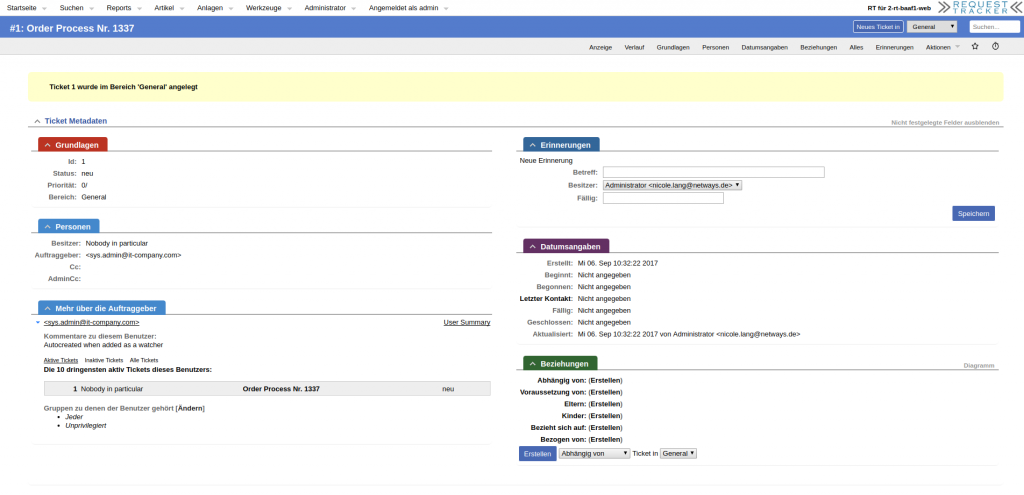

Generell funktioniert der MyEngineer folgendermaßen: Du klickst im NWS-Portal auf MyEngineer und schon bekommen wir die Info, dass Du gerne unsere Unterstützung in Anspruch nehmen möchtest. Hierbei buchst Du keine Pauschale, die dann monatlich abgerechnet wird – egal, ob Hilfe geleistet wurde oder nicht. Nein, wir arbeiten hier auf Zuruf und nach Absprache. Du sagst uns, wo welche Unterstützung nötig ist, und wir setzen diese dann um. Das geht von der voll gemanagten Jitsi Cloud Umgebung (basierend auf OpenStack; inkl. Einrichtung, Wartung und Betrieb) bis hin zum Consulting für beispielsweise die Konzeption einer notwendigen CI-CD-Pipeline für den optimalen Einsatz von Kubernetes. Abgerechnet wird dabei stets nur die Zeit, die in Anspruch genommen wurde. Das Abrechnungsintervall beträgt 15 Minuten. Dabei kannst Du die geleisteten Stunden und die Tickets, mit den jeweiligen Absprachen, jederzeit über unser NWS-Dashboard einsehen. Das sorgt für Kostenübersicht, Transparenz und letztendlich für rundum zufriedene Kunden. Die MyEngineers bilden somit also den wichtigsten Baustein für unser Rundum-Sorglos-Paket.

Für alle, die sich noch mal ein genaues Bild machen möchten, geht es hier zur MyEngineer-Übersicht: https://nws.netways.de/de/myengineer/