Inzwischen schwören viele unserer Kunden neben einer Basisüberwachung der Temperatur auch auf die Überwachung von Wassereinbrüchen. Ist die Temperatur zu hoch, so beschränkt sich der Schaden in der Regel auf einige Server. Wenn jedoch Wasser in Ihr Rechenzentrum oder Serverraum einbricht, so können die Schäden wesentlich höher sein und sehr viel mehr Geräte sind von der Beschädigung betroffen. Aktuell haben Sie vermutlich einen Sensor für Rauch in der Nähe Ihrer kostbaren Hardware – überwachen Sie auch schon den Wassereinbruch? Nicht nur Untergeschosse sind vom Wasser bedroht – auch Räume in der Nähe von Sanitäranlagen oder Räume mit Klimageräten.

Wir stellen Ihnen nachfolgend einige Lösungen zu einer einfachen Überwachung von Wassereinbrüchen vor. Viele unserer Lösungen können gleichzeitig Wassereinbruch, sowie auch andere Umweltparameter wie Temperatur oder Luftfeuchte überwachen.

HW group HWg-WLD

Ein Standalone Gerät zur Überwachung von Wassereinbrüchen, falls Sie alle anderen Umweltparameter bereits mit anderen Lösungen überwachen. Der HWg-WLD wird bei Ihnen im Netzwerk als autarkes Messgerät eingesetzt.

Aufbauen, anschließen, konfigurieren und überwachen – in ca. 15 Minuten haben Sie eine sichere Überwachungslösung für den Wassereinbruch. Falls ein Wassereinbruch detektiert wird, werden Sie per E-Mail alarmiert. Natürlich kann der aktuelle Status auch über das Webinterface oder via SNMP abgefragt werden. Mit dem optional erhältlichen SMS Gateway von HW group kann das HWg-WLD direkt über das Gateway im Alarmfall SMS verschicken. Sie brauchen mehr als 2m Detektionskabel? Kein Problem, wir bieten das Detektionskabel vorkonfektioniert bis 50m an. Andere Längen lassen wir Ihnen gerne auf Anfrage fertigen. Sehen Sie sich doch einmal das Webinterface des HWg-WLD an, es wird Ihnen gefallen.

AKCP SensorProbe mit Wassersensor

Natürlich hat AKCP auch einige Lösungen zur Überwachung von Wassereinrbrüchen zur Hand. An erster Stelle benötigen Sie eine Messstation (AKCP SensorProbe / AKCP SecurityProbe). Wenn Sie maximal 2

Messpunkte nutzen möchten, empfehlen wir Ihnen die AKCP SensorProbe 2 – diese ist auch als PoE Variante erhältlich.

Nun brauchen Sie noch einen Wassersensor – dabei haben Sie die Wahl, ob Sie nur punktiert – z. B. in der Kondenswasserwanne (AKCP Sensor Wassereinbruch) der Klimaanlage überwachen möchten, oder ob Sie große Flächen überwachen möchten. Bei den Sensoren zur Wasserüberwachung von Flächen gibt es auch zwei unterschiedliche Sensoren. Der ropeWater Sensor von AKCP alarmiert zuverlässig auf dem vorkonfektionierten 3m Sensorkabel (weitere Längen auf Anfrage), wenn ein Wassereinbruch detektiert wird.

Mit unserem AKCP locateWater Sensor können Sie im Vergleich zum ropeWater Sensor noch genau den Abschnitt ermitteln, an dem ein Wassereinbruch detektiert wurde. Dies eignet sich insbesondere bei Doppelböden oder bei großen Sensorkabellängen.

Sequoia EM01b-FLD

All-In One Sensor mit Wasserdetektor. Sie haben noch gar keine Überwachung und möchten möglichst günstig in Ihre Umweltüberwachung starten? Mit unserem EM01b-FLD All-In-One Websensor gelingt Ihnen genau das in nur wenigen Minuten.

Der EM01b-FLD misst Temperatur, Luftfeuchte und Licht in einem kleinen Gerät. Der Wassersensor wird extern angeschlossen und ist nur bei der Modellvariante FLD dabei. Sie haben schon ein EM01b und möchten den Wassersensor dazu kaufen? Den gibt es hier.

Der EM01b-FLD misst Temperatur, Luftfeuchte und Licht in einem kleinen Gerät. Der Wassersensor wird extern angeschlossen und ist nur bei der Modellvariante FLD dabei. Sie haben schon ein EM01b und möchten den Wassersensor dazu kaufen? Den gibt es hier.

Natürlich ist dies nur ein kleiner Einblick in unsere Messgeräte – wir haben praktisch unbegrenzte Möglichkeiten bei Ihnen die verschiedensten Umweltparameter zu überwachen. Wir helfen Ihnen gerne von der Idee bis zur Umsetzung Ihrer Wünsche – fragen Sie noch heute bei uns an! Sie bekommen schnell und kostenfrei die für Sie passende Lösung vorgestellt.

NETWAYS Blog

AVTECH Produkte ab sofort im Shop verfügbar

Wir haben uns wieder für unsere Kunden auf die Suche begeben und können auch diesen Monat wieder neue Produkte im Shop anbieten. Diesmal haben wir AVTECH mit in das Portfolio aufgenommen. Die Geräte reichen von einer einfachen Basisüberwachung bis hin zu hochkomplexen Überwachungssystemen. Natürlich gibt es auch optional eine SMS-Alarmierung.

Wir haben uns wieder für unsere Kunden auf die Suche begeben und können auch diesen Monat wieder neue Produkte im Shop anbieten. Diesmal haben wir AVTECH mit in das Portfolio aufgenommen. Die Geräte reichen von einer einfachen Basisüberwachung bis hin zu hochkomplexen Überwachungssystemen. Natürlich gibt es auch optional eine SMS-Alarmierung.

Neu ist AVTECHs Panic Button – einen solchen Button haben wir bisher bei keinem anderen Hersteller im Shop. Außerdem lässt sich an viele AVTECH-Geräte auch eine Art Ampel direkt anschließen.

AVTECH liegt preislich im Mittelfeld und bietet dafür eine durchaus gute Qualität, ansehen lohnt sich also.

Schon gesehen? Wir haben kräftig an der Preisschraube gedreht, das HWg-STE gibt es jetzt für unglaubliche 155,00 € und bei AKCP geht es jetzt mit der SensorProbe2 schon ab 237,50 € los. Auch hier lohnt es sich mal vorbei zu schauen.

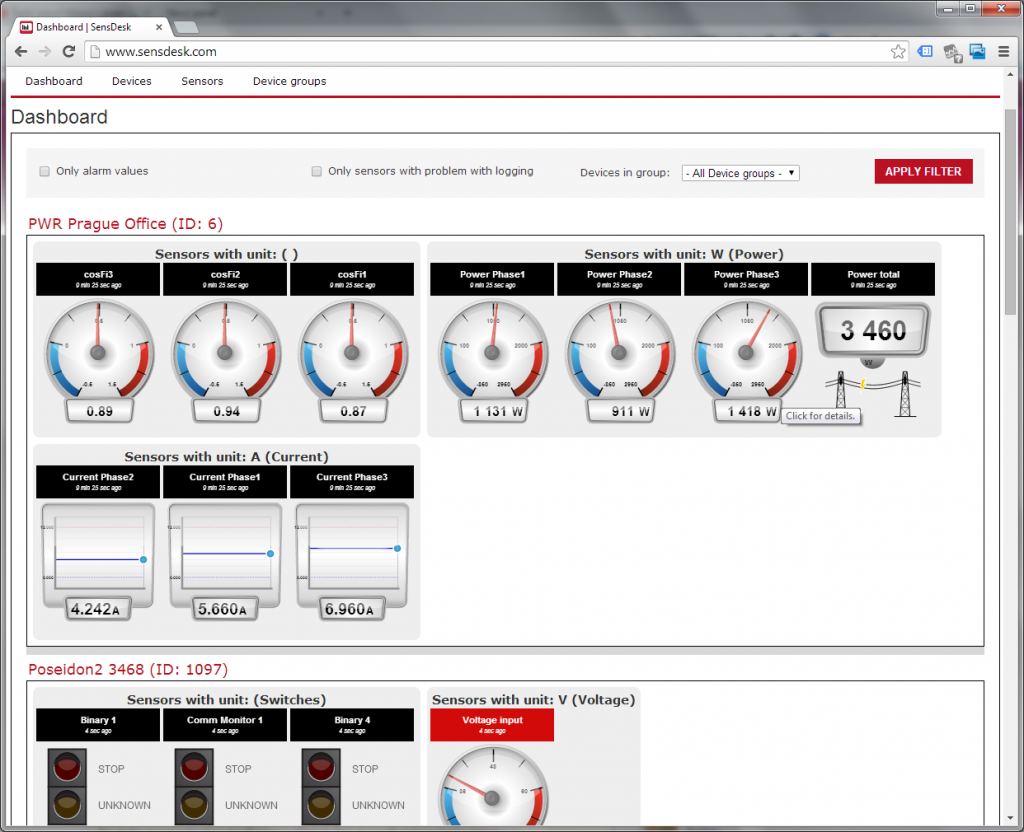

SensDesk Portal offiziell gestartet

In meinem Blogpost Ende Mai ist immer mal wieder ein Wort zum SensDesk Portal gefallen – HW group hat nun die Testphase offiziell beendet und das SensDesk Portal auf eine Produktivumgebung umgestellt. SensDesk ist eine Art Cloud Anwendung, mit der alle Push-fähigen Geräte von HW group in einer zentralen Übersicht dargestellt und ausgewertet werden können. Der Vorteil: Für eine Überwachung der Messwerte muss keine VPN Verbindung aufgebaut werden. Auch das Unternehmensnetzwerk wird nach außen hin nicht geöffnet und bleibt so vor Angriffen besser geschützt. Damit sich Ihre Geräte am Portal anmelden können, brauchen im Wesentlichen auch keine Firewall Einstellungen geändert werden.

In meinem Blogpost Ende Mai ist immer mal wieder ein Wort zum SensDesk Portal gefallen – HW group hat nun die Testphase offiziell beendet und das SensDesk Portal auf eine Produktivumgebung umgestellt. SensDesk ist eine Art Cloud Anwendung, mit der alle Push-fähigen Geräte von HW group in einer zentralen Übersicht dargestellt und ausgewertet werden können. Der Vorteil: Für eine Überwachung der Messwerte muss keine VPN Verbindung aufgebaut werden. Auch das Unternehmensnetzwerk wird nach außen hin nicht geöffnet und bleibt so vor Angriffen besser geschützt. Damit sich Ihre Geräte am Portal anmelden können, brauchen im Wesentlichen auch keine Firewall Einstellungen geändert werden.

Was SensDesk ist und was es kann

SensDesk ist ein Monitoring Portal für HW group Produkte. Es benötigt keine Lizenzen und ist komplett kostenfrei. Das SensDesk Portal richtet sich primär an Kunden mit kleinen Umgebungen oder ohne eigenes Monitoringsystem. Die Einrichtung ist denkbar einfach:

- Account bei SensDesk anlegen

- Push Device Password aus den Usereinstellungen kopieren

- Push Device Password auf allen zu überwachenden Geräten eingeben

- Messwerte auf dem SensDesk Dashboard bestaunen

SensDesk ist auch optimal für Kunden, die viele Messpunkte in einer zentralen Übersicht im Auge behalten wollen. Pro Account sind maximal 10 Messgeräte zugelassen, bei den Sensoren gibt es keine Beschränkungen. SensDesk funktioniert nur mit Geräten von HW group, welche das HWg-Push Protokoll sprechen. Überwacht werden kann so ziemlich alles wie Temperatur, Luftfeuchtigkeit, Gas, Rauch, Licht, Zutritt, Wasser uvm.

SensDesk ist auch optimal für Kunden, die viele Messpunkte in einer zentralen Übersicht im Auge behalten wollen. Pro Account sind maximal 10 Messgeräte zugelassen, bei den Sensoren gibt es keine Beschränkungen. SensDesk funktioniert nur mit Geräten von HW group, welche das HWg-Push Protokoll sprechen. Überwacht werden kann so ziemlich alles wie Temperatur, Luftfeuchtigkeit, Gas, Rauch, Licht, Zutritt, Wasser uvm.

Natürlich kann das Portal auch bei Schwellwertüberschreitungen E-Mails versenden – ein SMS Versand ist durch die Anschaffung des HWg-SMS-GW2 zentral für alle Geräte möglich.

Damit die Übersicht leicht fällt hier einmal eine Liste der kompatiblen Geräte:

- HWg-STE Plus – Netzwerk-Thermometer mit 2 digitalen Eingängen (dry contacts)

- HWg-STE Push – Netzwerk-Thermometer

- Ares 12/14 – GSM Messbasis für 3 oder 14 Sensoren

- HWg-WLD – Netzwerk Wassereinbruchsensor

- Poseidon2 4002 – Netzwerk Messstation (Allrounder)

- Poseidon 2 3266 – Netzwerk Messstation

- Poseidon2 3268 – Netzwerk Messstation

- HWg-PWR 3/12/25 – Netzwerk M-Bus Gateway

- Poseidon2 3468 – Netzwerk Messstation

- HWg-SMS-GW2 – Netzwerk SMS Gateway

Wenn ein Gerät für 30 Minuten nicht erreichbar ist (z. B. wegen Stromausfall, Ausfall der Internetverbindung) – schickt das SensDesk Portal automatisch eine Meldung an die hinterlegten Notfallkontakte.

Detailliertere Informationen zu SensDesk stellen wir auch auf unserer Website bereit.

Fragen? Nicht mehr lang – einfach mit uns Kontakt aufnehmen

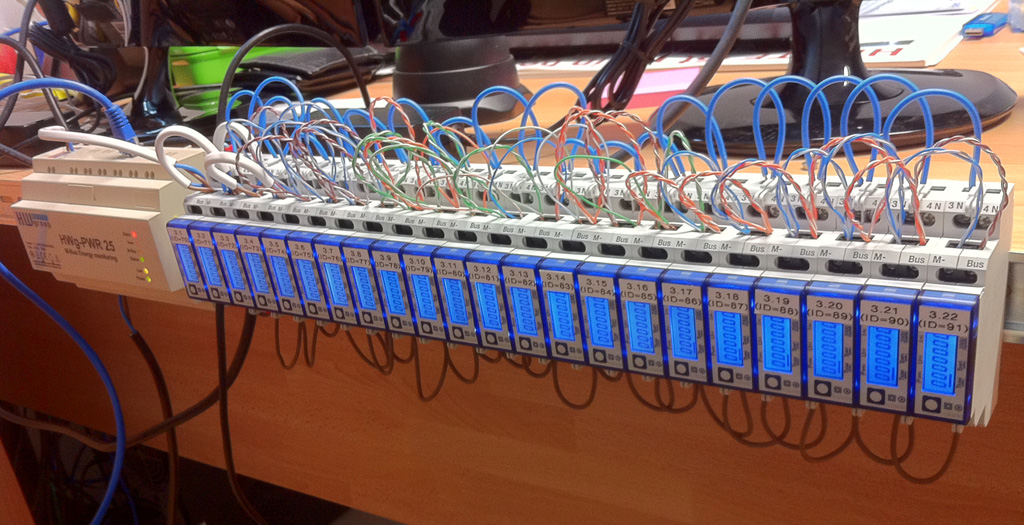

Neu im NETWAYS-Online Store: HW group HWg-PWR – intelligentes M-Bus Ethernet Gateway

Auch diese Woche machen wir unsere Kunden wieder mit neuen Produkten glücklich! Ab sofort gibt es bei uns im Shop jetzt die Geräte der PWR-Reihe aus dem Hause HW-group.

Das sind:

Die jeweilige Zahl hinter dem Produkt beschreibt die Anzahl der maximal anschließbaren M-Bus Metern. Das PWR ist ein Gateway für digitale M-Bus Meter und ermöglicht so die Übertragung der Messwerte in das eigene Netzwerk. Darüber hinaus bietet es noch folgende Features:

- Webinterface mit Passwortschutz

- 8 potentialfreie Eingangskontakte

- E-Mail Alarmierung

- Datenlogger

- Hutschienenkompatibilität

- voll SNMP-Fähig

- Auch für Nagios oder Icinga geeignet

Nachfolgend noch eine kleine Skizze für ein besseres Verständnis:

![]()

Preise, Details, eine Online-Demo und noch viel mehr gibt es auf der Artikelseite. Sie haben Fragen zum Produkt? Kontaktieren Sie uns!

Icinga 2 und Auto-Discovery mit SNMP

Nachdem ich meine eigenen VMs lange Zeit mit „Monitoring per Jabber“ überwacht habe (sprich: User schreiben mir Jabber-Nachrichten/Mails/u.ä., wenn etwas nicht mehr geht), habe ich mich endlich entschlossen, diese automatisiert zu überwachen.

Hierbei wollte ich meinen Usern auch gleich die Möglichkeit geben, zusätzlich zu den von mir vordefinierten Checks, eigene Services zu überwachen, ohne ihnen dabei direkt Zugriff auf meine Monitoring-Config zu geben.

Bei meinen Tests hat sich SNMP dabei als recht flexibel erwiesen. Zunächst bekommt jede VM eine eigene Community zugewiesen, damit die VMs nicht gegenseitig auf ihre Monitoring-Daten zugreifen können. Der jeweilige Community-Name ist dabei der HMAC-Hash der IP-Adresse. Der HMAC-Schlüssel ist dabei geheim und wird auf den VMs selbst nirgendwo gespeichert.

Die eigene Community bekommen die VMs über ein PHP-Script:

<?php

$pkey = "hmac_schlüssel_hier";

echo substr(hash_hmac("sha256", $_SERVER["REMOTE_ADDR"], $pkey), 0, 12);

Das Installationsscript für die VMs sieht dabei in etwa so aus:

#!/bin/sh set -e apt-get install -y snmpd nagios-plugins-basic COMMUNITY=$(curl cat >/etc/snmp/snmpd.conf <<CONFIG agentAddress udp:0.0.0.0:161 view systemonly included .1.3.6.1.4.1.8072.1.3 rocommunity $COMMUNITY default -V systemonly rouser authOnlyUser extend apt /opt/monitoring/exec_plugin /usr/lib/nagios/plugins/check_apt extend disk /opt/monitoring/exec_plugin /usr/lib/nagios/plugins/check_disk -w 10 -c 5 -p / extend swap /opt/monitoring/exec_plugin /usr/lib/nagios/plugins/check_swap -w 50 -c 25 extend procs /opt/monitoring/exec_plugin /usr/lib/nagios/plugins/check_procs -w 500 -c 1000 extend users /opt/monitoring/exec_plugin /usr/lib/nagios/plugins/check_users -w 10 -c 25 extend load /opt/monitoring/exec_plugin /usr/lib/nagios/plugins/check_load -w 5 -c 10 CONFIG service snmpd restart mkdir -p /opt/monitoring cat >/opt/monitoring/exec_plugin <<SCRIPT #!/bin/sh output=\$(\$@ 2>&1) status=\$? echo \$status \$output SCRIPT chmod +x /opt/monitoring/exec_plugin

Bei meiner SNMP-Config habe ich bewusst darauf verzichtet, „normale“ OIDs abzufragen, sondern verwende ausschließlich extend. Der Vorteil davon ist, dass ich auf Seite der Monitoring-VM ein einziges Plugin zum Checken aller Services benötige.

Um zu erkennen, welche Services eine VM hat, habe ich ein Script geschrieben, das anhand eines SNMP-Walks Icinga-Templates erstellt. Dieses läuft als Cronjob und aktualisiert in regelmäßigen Abständen die Config, sofern die jeweiligen Hosts erreichbar sind:

$ /opt/monitoring/discover-snmp.py --key hmac_schlüssel_hier 213.95.47.212

IP address: 213.95.47.212, SNMP Community: xxxxxxx

template Host "snmp-extend:213.95.47.212" {

macros["community"] = "xxxxxxx",

services["apt"] = {

templates = [ "snmp-extend-service" ],

check_command = "snmp-extend",

macros["plugin"] = "apt"

},

services["disk"] = {

templates = [ "snmp-extend-service" ],

check_command = "snmp-extend",

macros["plugin"] = "disk"

},

services["load"] = {

templates = [ "snmp-extend-service" ],

check_command = "snmp-extend",

macros["plugin"] = "load"

},

services["swap"] = {

templates = [ "snmp-extend-service" ],

check_command = "snmp-extend",

macros["plugin"] = "swap"

},

services["procs"] = {

templates = [ "snmp-extend-service" ],

check_command = "snmp-extend",

macros["plugin"] = "procs"

},

services["users"] = {

templates = [ "snmp-extend-service" ],

check_command = "snmp-extend",

macros["plugin"] = "users"

},

}

Das Check-Plugin für den „snmp-extend“-Check fragt dabei mit snmpget die entsprechende OID ab. Prinzipiell wird hier SNMP eigentlich nur als Transport für die Check-Results verwendet.

Um das ganze noch etwas benutzerfreundlicher zu gestalten, wären noch einige Änderungen notwendig:

- idealerweise gäbe es statt dem Installationsscript ein updatebares Debian-Paket (oder RPM, MSI, etc. – wobei ich selbst eigentlich nur Debian-VMs habe)

- Die Services sollten jeweils in einer einzelnen Datei sein, dies würde das Aktualisieren der snmpd-Config erleichtern

- Je nach Umgebung wäre es praktisch, snmpd auf einem anderen Port zu starten – und eine separate Config-Datei zu verwenden

- SNMPv3 unterstützt Verschlüsselung; für meinen Anwendungsfall ist dies aber nicht notwendig, da die anderen VMs entweder auf demselben Server sind oder ausschließlich per VPN erreichbar sind