Ich stand vor Kurzem privat vor der Aufgabe die Daten einer mit TrueCrypt verschlüsselten Festplatte, die versehentlich mittels fdisk partitioniert und anschließend formatiert wurde, wiederherzustellen. Unmöglich? Dachte ich auch zuerst…

Bevor ich irgendwelche Wiederherstellungsvesuche unternommen habe, wurde das komplette Abbild der Festplatte aber erstmal mittels dd gesichert. Unter Linux geht das ganz einfach, z.B. so:

# dd if=/QUELL/PLATTE of=/SPEICHER/ZIEL

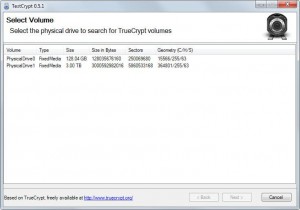

Mein erster Ansatz war ein mir altbekanntes Tool: TestDisk. Allerdings stösst das bei per TrueCrypt verschlüsselten Platten schnell an seine Grenzen. Nach einer kurzen Recherche fand ich dann schließlich TestCrypt. TestCrypt ist speziell für die Wiederherstellung von TrueCrypt-Verschlüsselungen entwickelt worden, funkioniert aber erst ab TrueCrypt Version 5.1a. Voraussetzung ist natürlich das man noch im Besitz des TrueCrypt Passwortes oder des Keyfiles ist.

Nach Sicherung der Daten auf eine andere Platte, habe ich die Gelegenheit genutzt und den Datenträger gleich neu mit VeraCrypt verschlüsselt. VeraCrypt ist sozusagen der Nachfolger von TrueCrypt, da dieses seit Mitte 2014 nicht mehr weiterentwickelt und somit als potenziell unsicher eingestuft wird.

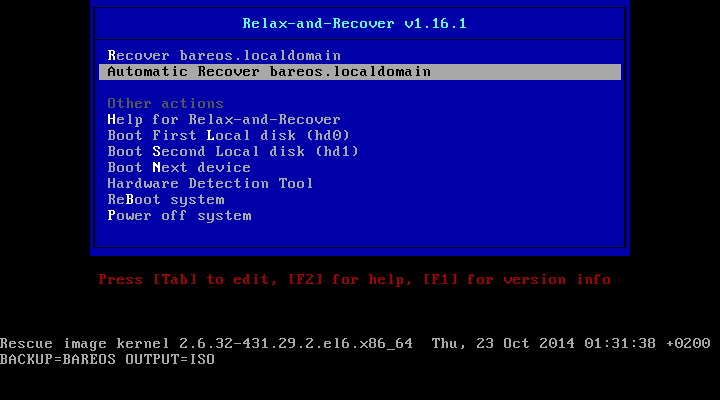

Um solchen „Horror“-Szenarien vorbeugen bzw. besser begegnen zu können empfiehlt es sich beispielweise im Vorfeld den entsprechenden Volume Header zu sichern oder aber gleich eine bewährte Backup- bzw. Recoverylösung wie Bareos zu verwenden. Nicht zuletzt möchte ich mich bei den Entwicklern von TestCrypt bedanken, mir haben sie in diesem Fall sehr viel Ärger erspart!